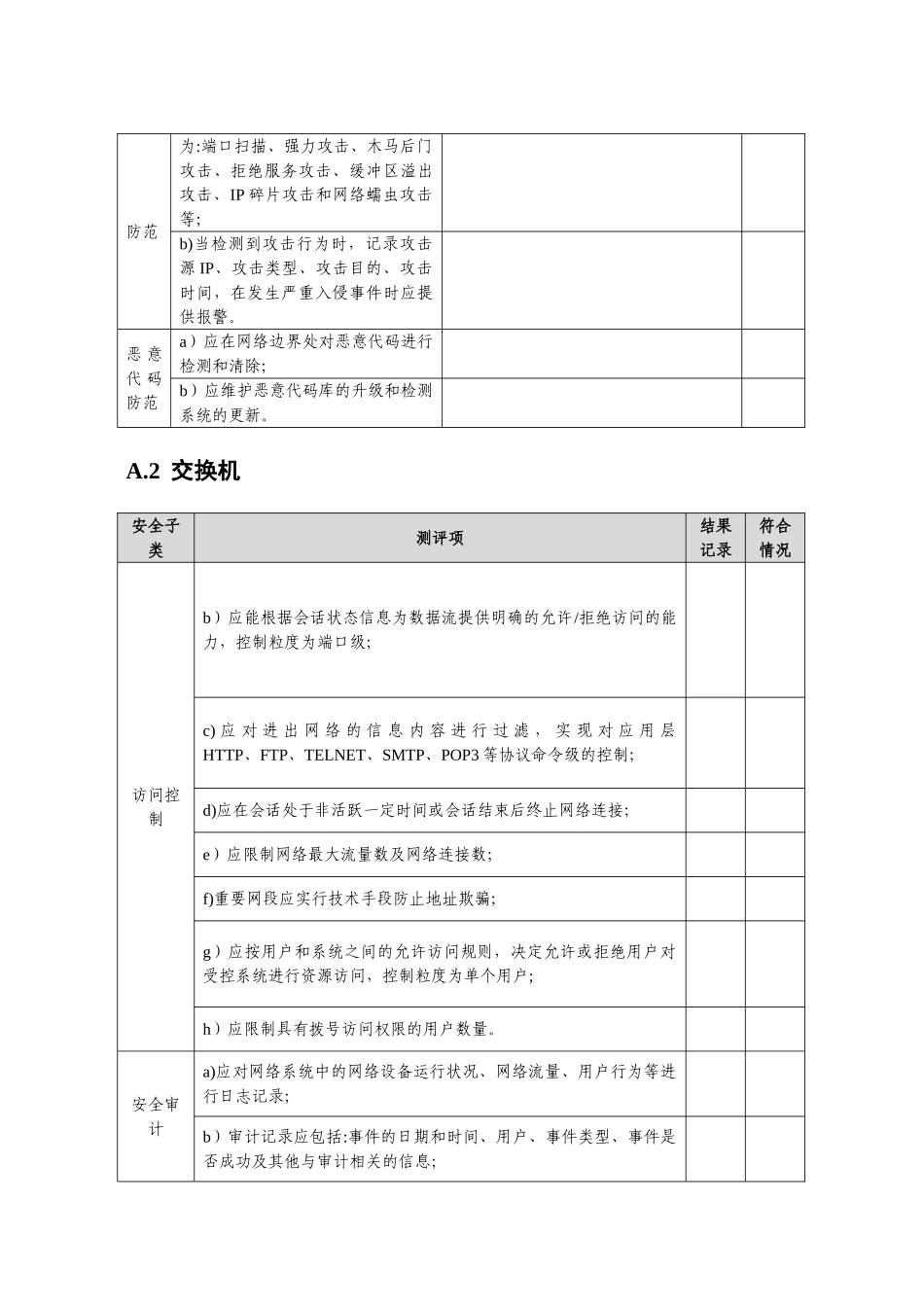

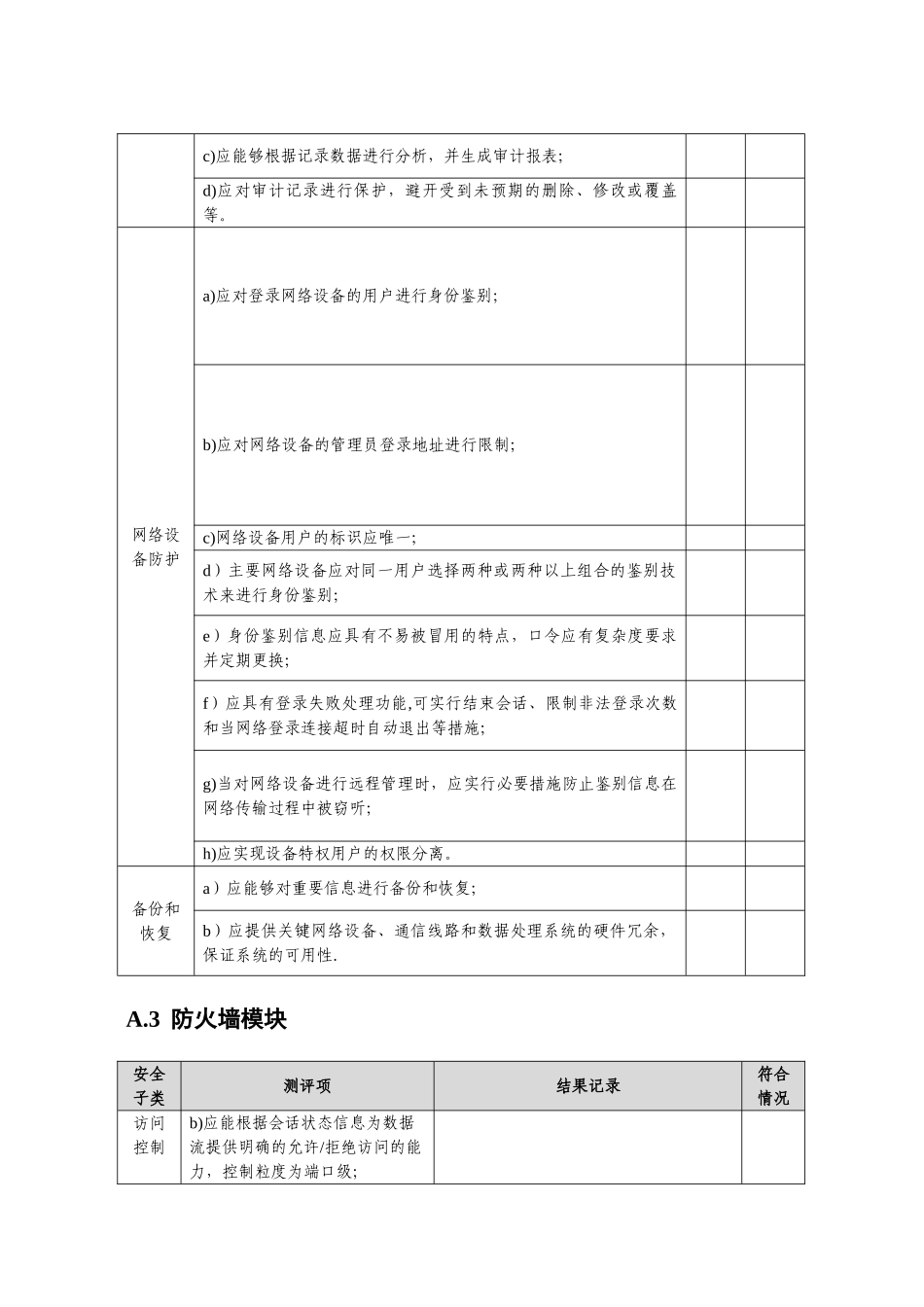

A.1全局性项目安全子类测评项结果记录符合情况结 构安全a)应保证主要网络设备的业务处理能力具备冗余空间,满足业务高峰期需要;b)应保证网络各个部分的带宽满足业务高峰期需要;c)应在业务终端与业务服务器之间进行路由控制建立安全的访问路径;d)应绘制与当前运行情况相符的网络拓扑结构图;e)应根据各部门的工作职能、重要性和所涉及信息的重要程度等因素,划分不同的子网或网段,并根据方便管理和控制的原则为各子网、网段分配地址段;f)应避开将重要网段部署在网络边界处且直接连接外部信息系统,重要网段与其他网段之间实行可靠的技术隔离手段;g)应根据对业务服务的重要次序来指定带宽分配优先级别,保证在网络发生拥堵的时候优先保护重要主机。访 问控制a)应在网络边界部署访问控制设备,启用访问控制功能;边 界完 整性 检查a)应能够对非授权设备私自联到内部网络的行为进行检查,准确定出位置,并对其进行有效阻断;b)应能够对内部网络用户私自联到外部网络的行为进行检查,准确定出位置,并对其进行有效阻断。入 侵a)应在网络边界处监视以下攻击行防范为:端口扫描、强力攻击、木马后门攻击、拒绝服务攻击、缓冲区溢出攻击、IP 碎片攻击和网络蠕虫攻击等;b)当检测到攻击行为时,记录攻击源 IP、攻击类型、攻击目的、攻击时间,在发生严重入侵事件时应提供报警。恶 意代 码防范a)应在网络边界处对恶意代码进行检测和清除;b)应维护恶意代码库的升级和检测系统的更新。A.2 交换机安全子类测评项结果记录符合情况访问控制b)应能根据会话状态信息为数据流提供明确的允许/拒绝访问的能力,控制粒度为端口级;c) 应 对 进 出 网 络 的 信 息 内 容 进 行 过 滤 , 实 现 对 应 用 层HTTP、FTP、TELNET、SMTP、POP3 等协议命令级的控制;d)应在会话处于非活跃一定时间或会话结束后终止网络连接;e)应限制网络最大流量数及网络连接数;f)重要网段应实行技术手段防止地址欺骗;g)应按用户和系统之间的允许访问规则,决定允许或拒绝用户对受控系统进行资源访问,控制粒度为单个用户;h)应限制具有拨号访问权限的用户数量。安全审计a)应对网络系统中的网络设备运行状况、网络流量、用户行为等进行日志记录;b)审计记录应包括:事件的日期和时间、用户、事件类型、事件是否成功及其他与审计相关的信息;c)应能够根据记录数据进行分析,并生成审计报表;d)应对审计记录进行保护,避开受到未预期的删除、修...